Jak skutecznie realizować model Shared Responsibility i wzmacniać bezpieczeństwo danych?

Wybór chmury obliczeniowej jest postawieniem na wysoki poziom bezpieczeństwa. To jednak nie oznacza, że pełna odpowiedzialność za szeroko pojęte Security spada na dostawcę usług chmurowych. Dlatego warto sobie powiedzieć czym jest model Shared Responsibility i jak pracować na rzecz wzmacniania bezpieczeństwa infrastruktury chmurowej.

Dane to obecnie najcenniejszy zasób wielu organizacji. Utrata ich poufności, integralności czy dostępności może prowadzić do strat finansowych, utraty reputacji, a nawet do problemów prawnych. Bezpieczeństwo danych w chmurze obejmuje więc ochronę przed nieautoryzowanym dostępem, atakami hakerskimi, błędami konfiguracji, a także przed awariami i utratą danych.

Na czym polega Shared Responsibility Model?

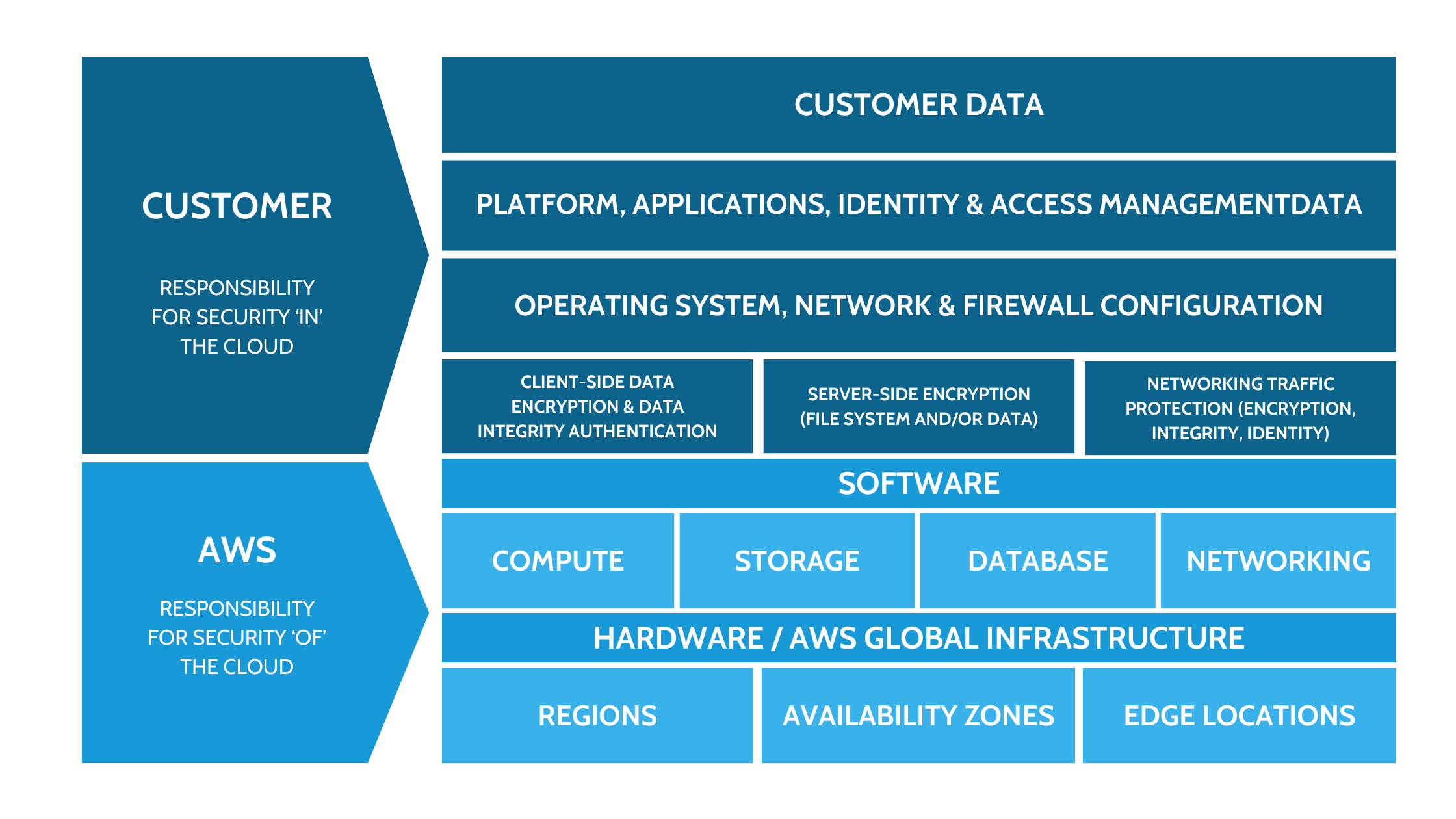

Model współdzielonej odpowiedzialności (shared responsibility model) to koncepcja, według której bezpieczeństwo i zgodność w środowisku chmury AWS są podzielone pomiędzy dostawcę usług (czyli AWS) i klienta. Odpowiedzialność za zarządzanie konkretnymi elementami IT zależy zarówno od zakresu wykorzystywanych usług, jak i od sposobu ich integracji w infrastrukturze organizacji oraz obowiązujących przepisów prawa.

Zgodnie z tym modelem AWS odpowiada za bezpieczeństwo infrastruktury chmurowej – od warstwy fizycznej, przez systemy operacyjne hostów i warstwę wirtualizacji, aż po zabezpieczenia centrów danych. Klient natomiast zarządza swoim środowiskiem aplikacyjnym, systemem operacyjnym gościa (w tym aktualizacjami i łatkami bezpieczeństwa), a także konfiguracją zapory sieciowej i dodatkowymi narzędziami ochrony takimi jak szyfrowanie czy zarządzanie kluczami.

Współdzielona odpowiedzialność dotyczy także mechanizmów kontroli IT. AWS realizuje i nadzoruje kontrole związane z fizyczną infrastrukturą, natomiast klient może korzystać z dokumentacji AWS, aby ocenić oraz potwierdzić skuteczność zabezpieczeń wdrożonych w swojej infrastrukturze. Dzięki temu możliwe jest uwzględnianie wymogów branżowych oraz utrzymanie wysokiego poziomu bezpieczeństwa i zgodności procesów biznesowych.

Skuteczne zarządzanie ryzykiem i zgodnością w chmurze AWS wymaga nie tylko wdrożenia mechanizmów technicznych, lecz także zrozumienia, jak realizować zasady modelu Shared Responsibility i konsekwentnie wzmacniać bezpieczeństwo danych. Co ważne, formalne podejście do oceny ryzyka w implementacjach chmurowych rozpoczyna się od precyzyjnego zdefiniowania wymagań oraz analizowania możliwych zagrożeń dla wszystkich warstw środowiska chmurowego, zarówno po stronie AWS, jak i klienta.

Bezpieczeństwo w chmurze – jak zarządzać ryzykiem oraz stworzyć plan jego redukcji i reagowania na zagrożenia?

Pierwszym krokiem w procesie zarządzania ryzykiem jest przeprowadzenie systematycznej identyfikacji i oceny potencjalnych zagrożeń oraz określenie najważniejszych zasobów i procesów wymagających ochrony. Na tej podstawie należy wdrożyć odpowiednie środki kontrolne, takie jak szyfrowanie danych, polityka dostępu, automatyczne mechanizmy monitorowania i alarmowania oraz regularne audyty konfiguracji środowiska. Regularne audyty, monitorowanie aktywności i wdrażanie automatycznych mechanizmów kontroli pozwalają wykrywać i minimalizować ryzyka, zanim zagrożą one integralności lub poufności danych. Kluczowe znaczenie mają także: bieżąca analiza dokumentacji AWS dotyczącej zgodności oraz ocena własnych procesów pod kątem aktualnych regulacji prawnych i wytycznych branżowych.

Organizacja korzystająca z Amazon Web Services powinna jasno określić, które aspekty bezpieczeństwa należą do jej obowiązków np. aktualizacje systemu operacyjnego gościa, konfiguracja aplikacji czy zarządzanie uprawnieniami oraz kluczami szyfrowania. AWS ze swojej strony zapewnia bezpieczeństwo infrastruktury, warstwy fizycznej, wirtualizacji oraz hostów.

Ważnym elementem planu redukcji ryzyka jest określenie procedur reagowania na incydenty, obejmujących wykrywanie, zgłaszanie oraz szybkie usuwanie skutków naruszenia bezpieczeństwa, a także przywracanie sprawności systemów oraz komunikację wewnętrzną i zewnętrzną. Niezwykle istotne jest testowanie tych procedur, na przykład poprzez symulowanie ataków lub awarii, aby mieć pewność, że plan w praktyce działa skutecznie.

Organizacja powinna również cyklicznie aktualizować swój plan w odpowiedzi na zmieniające się regulacje, wymagania branżowe i ewoluujące zagrożenia. Dokumentacja AWS, raporty audytowe oraz narzędzia do zarządzania zgodnością (np. AWS Artifact) pomagają nie tylko spełniać wymogi formalne, ale także wyciągać wnioski i ciągle podnosić poziom bezpieczeństwa w chmurze.

Jak wzmacniać bezpieczeństwo danych w chmurze obliczeniowej AWS?

Aby skutecznie zwiększyć poziom ochrony, organizacje powinny wykorzystywać szyfrowanie danych zarówno w spoczynku, jak i podczas transmisji, wdrażać polityki dostępu oparte o zasadę najmniejszych uprawnień oraz używać wieloskładnikowego uwierzytelnienia. Ważne jest też definiowanie ról i procesów związanych z kontrolą dostępu oraz prowadzenie regularnych testów i audytów konfiguracji środowisk chmurowych.

Coraz większą rolę odgrywa w tym kontekście automatyzacja, która eliminuje ryzyko błędów ludzkich – narzędzia oparte o sztuczną inteligencję i uczenie maszynowe pomagają wykrywać anomalie, nieautoryzowane próby dostępu lub nietypową aktywność, co pozwala na szybsze reagowanie na potencjalne incydenty. Istotne jest także budowanie kultury cyberbezpieczeństwa w organizacji, obejmującej regularne szkolenia pracowników oraz jasną komunikację procedur związanych z ochroną danych w chmurze. AWS aktywnie wspiera klientów w tym zakresie, udostępniając narzędzia do zarządzania ryzykiem, automatycznej kontroli i zgodności oraz raporty z niezależnych audytów potwierdzające spełnianie norm międzynarodowych. Te dostępne są w portalu AWS Artifact.

Wśród kluczowych usług warto również wymienić:

- AWS GuardDuty, która zapewnia ciągłe monitorowanie i analizę zdarzeń pod kątem zagrożeń,

- AWS Shield Advanced – serwis dedykowany zaawansowanej ochronie przed atakami DDoS,

- Amazon Macie wspierający klasyfikowanie oraz zabezpieczanie poufnych danych,

- AWS Security Hub integrujący wiele źródeł informacji i umożliwiający spójne zarządzanie incydentami.

Należy też wspomnieć o AWS WAF, czyli zaporze aplikacji webowych, która pozwala chronić serwisy przed najczęstszymi typami ataków sieciowych. W pełni wykorzystany model Shared Responsibility oznacza nie tylko spełnianie wymagań regulacyjnych, ale też realne wzmocnienie konkurencyjności firmy dzięki wysokiemu poziomowi ochrony informacji, transparentności procesów i możliwości dynamicznej reakcji na nowe rodzaje cyberzagrożeń.

Podsumowanie

Jak więc można dostrzec, wybierając chmurę obliczeniową decydujemy się na Shared Responsibility Model, gdzie ryzyko to współdzielona odpowiedzialność klienta oraz dostawcy usług chmurowych. To jednak nie oznacza, że AWS pozostawia klientów bez odpowiednich narzędzi – Amazon Web Services to także ogromny zestaw usług nastawionych na dbanie o bezpieczeństwo i zgodność, które znacznie pomagają w zarządzaniu ryzykiem i trzymaniu się wyznaczonych standardów.

Migracja do chmury obliczeniowej to ogromny krok w planie transformacji cyfrowej, ale jej wykonanie wymaga profesjonalnego planu. Skontaktuj się z naszymi specjalistami i otwórz się na nowoczesne usługi chmurowe już dzisiaj! Napisz do nas na kontakt@lcloud.pl